Voit antaa sivustoon liittyvää palautetta lähettämällä sähköpostia osoitteeseen digiturva@dvv.fi.

Page History

Versions Compared

Key

- This line was added.

- This line was removed.

- Formatting was changed.

| Table of Contents | ||

|---|---|---|

|

| Info | ||

|---|---|---|

| ||

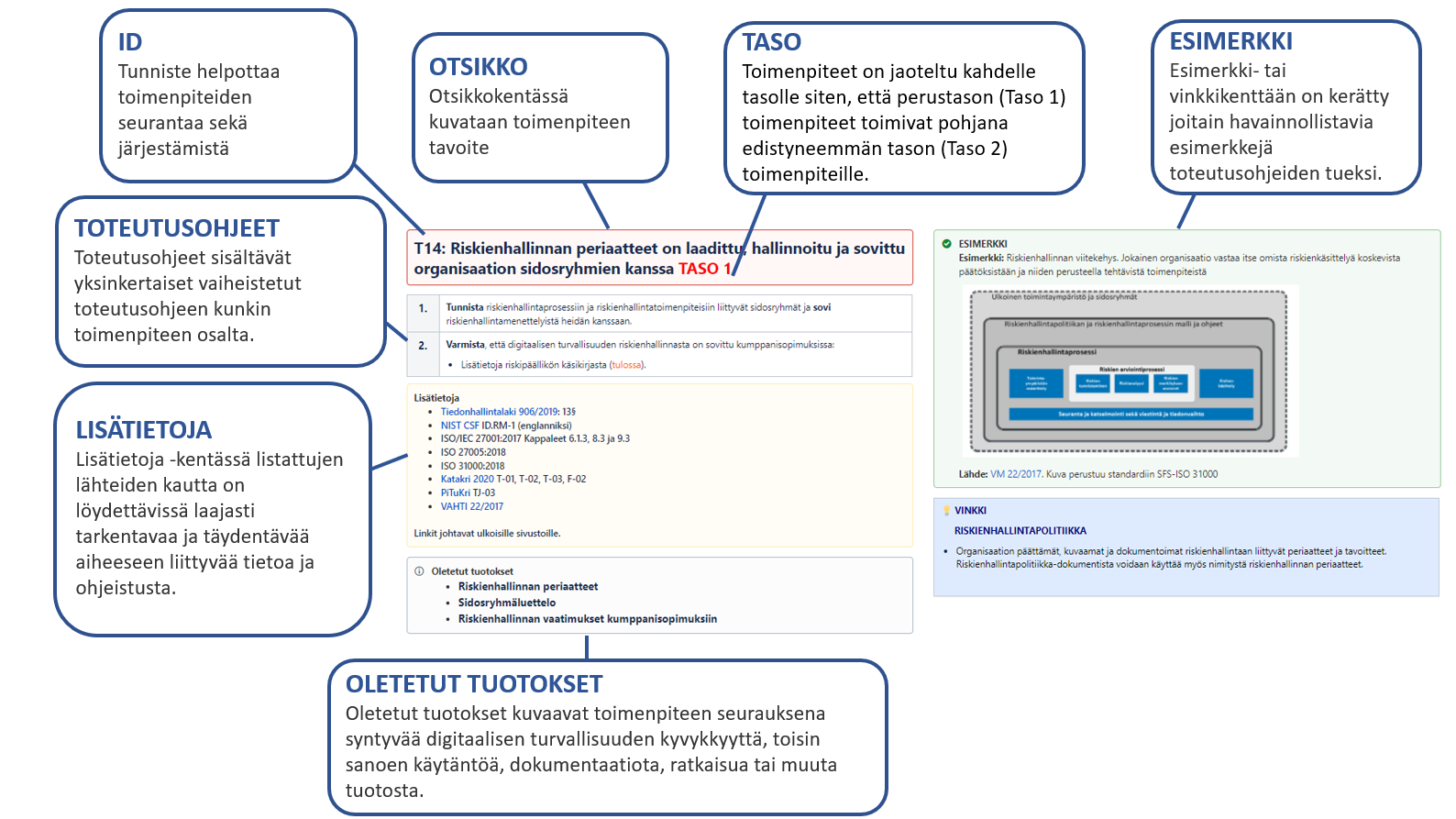

Viitekehyksen esittelyDigitaalisen turvallisuuden arkkitehtuurin viitekehys pohjautuu yhdysvaltalaisen National Institute of Standards and Technologyn (NIST) laatimaan ja kansainvälisesti laajasti tunnettuun Cybersecurity Framework -kehykseen. Viitekehys kokoaa käytäntöjä useasta eri standardista ja se koostuu viidestä avaintoiminnosta: tunnistaminen, suojautuminen, havainnointi, reagointi ja palautuminen. Digitaalisen turvallisuuden arkkitehtuurin laatiminen aloitetaan tunnistamalla omaan toimintaympäristöön liittyvät tekijät, kuten suojattavat digitaaliset kohteet, infrastruktuuri, säädökset ja muut vaatimukset. Kun digitaaliseen turvallisuuteen liittyvät tekijät ja vaatimukset on tunnistettu, voidaan suojautumiseen ja havainnointiin käytetyt ratkaisut suunnitella käyttäen hyödyksi tätä tietoa. Ohjeistuksen päävaiheiden tarkoituksena on lisäksi auttaa rakentamaan kattavat rakenteet poikkeamatilanteisiin reagointiin, niistä palautumiseen sekä kertyneiden oppien ja kokemusten hyödyntämiseen jatkokehittämisessä. ToimenpiteetVarsinaiset toimenpiteet on jaoteltu viiden toiminnon alle kategorioihin, jotka muodostavat sivuston rakenteen. Toimenpiteet esitetään Cybersecurity Framework -viitekehyksen mukaisessa järjestyksessä. Jokaisesta toimenpiteestä on laadittu toteutusohjeet alla olevan esimerkin mukaisesti. Esimerkki toteutusohjeista

|

Viitekehyksen

osa-alueetavaintoiminnot

Viitekehys mahdollistaa järjestelmällisen digitaaliseen turvallisuuteen liittyvien vaatimusten, periaatteiden ja näitä palvelevien kyvykkyyksien kuvaamisen organisaation tavoitteiden mukaisesti. Toteutuksen päävaiheet avaintoiminnot ja niiden tavoitteet on kuvattu alla. Työtilan alasivuilla on kuvattu tarkemmin, mitä toimenpiteitä kyseinen kategoria avaintoiminto sisältää Cybersecurity Framework -viitekehyksen mukaisesti.

| Info | ||

|---|---|---|

| ||

Tunnistaminen - Mitä suojattavaa meillä on?Tunnistamisvaiheen tavoitteena on, että organisaatio on tunnistanut oman toimintaympäristönsä sekä toiminnan mahdollistavat ja toiminnan jatkuvuuteen liittyvät kriittiset suojattavat kohteet ja omaisuuden. Lisäksi organisaatio tunnistanut näihin kohdistuvat uhat ja riskit sekä niiden mahdollisen vaikutuksen toimintaansa. Oman toimintaympäristön ja suojattavien kohteiden tunnistaminen on ensimmäinen osa digitaalisen turvallisuuden arkkitehtuurin muodostamista. Toimenpiteet, kuten kohteiden suojaus tai poikkeamien havainnointi voidaan tehdä vain, mikäli oma ympäristö tunnetaan riittävän hyvin. Tunnistamisen lopputuloksena muodostuu kuvaus oman organisaation digitaalisesta ympäristöstä, kuten

Oleellista digitaalisen turvallisuuden arkkitehtuurin kannalta on, että tunnistamisvaiheessa erityisiä suojaamisen, havainnoinnin, reagoinnin tai palautumisen toimenpiteitä vaativat kohteet kyetään määrittämään. |

| Info | ||

|---|---|---|

| ||

Suojautuminen - Miten suojaudumme uhilta?Suojautumisvaiheen tavoitteena on, että organisaatio suojaa tunnistetut kohteet, kuten tietojärjestelmät, tietovarannot ja tiedot riskienhallinnan keinoin tunnistetuilta uhilta ja riskeiltä. Käytännössä tämä tarkoittaa muun muassa identiteetin- ja pääsynhallinnan, tietoverkkojen turvallisuuden, tietoturvallisuuden, tietoturvateknologian suunnittelua ja toteuttamista suhteessa tunnistettuihin riskeihin sekä näiden toimenpiteiden dokumentointia ja kuvaamista. Suojaamisen kannalta olennaista on ottaa huomioon erilaiset vaatimukset ja tietoturvaratkaisut tietojärjestelmien, palveluiden ja näitä tukevan infrastruktuurin elinkaaren kaikissa vaiheissa aina kehityksestä ylläpitoon ja päättämiseen. Koska suojattavien kohteiden tietoturva- ja tietosuojavaatimukset vaihtelevat käsiteltävän tiedon ja toimintaympäristön mukaisesti, on erityisen tärkeätä tunnistaa oman organisaation toimintaan ja tietoon kohdistuvat vaatimukset kohdassa viitekehyksen kohdassa Tunnistaminen. Viitekehyksessä esitellyt suojaustoimenpiteet ovat kansainvälisistä tietoturvallisuuden, kyberturvallisuuden ja digitaalisen turvallisuuden standardeista johdettuja toimenpiteitä, joiden avulla organisaation on mahdollista rakentaa suojaustaan kokonaisuutena erillisten ratkaisujen sijaan. |

| Info | ||

|---|---|---|

| ||

Havainnointi - Miten havaitsemme poikkeamat?Havainnointivaiheen tavoitteena on, että organisaatio kehittää digitaaliseen turvallisuuteen vaikuttavien häiriöiden havainnointikyvykkyyttä. Käytännössä tämä tarkoittaa poikkeamanhallintaprosessin määrittelyä ja toteuttamista siten, että organisaatio on määritellyt digitaalisen turvallisuuden perustason ja ottanut käyttöön prosessin ja menetelmät, joilla digitaalisen turvallisuuteen vaikuttavia tapahtumia havaitaan ja havainnointikyvykkyyttä saadaan parannettua. On tärkeä huomata, että digitaalisen turvallisuuden kannalta pelkkä suojautuminen tunnistettuja riskejä ja uhkia vastaan ei riitä. Tarvitaan lisäksi käsitys siitä, mikä on normaalia toimintaa ja mikä on normaalista poikkeavaa toimintaa digitaalisissa ympäristöissä. Poikkeavan toiminnan havainnointia voidaan toteuttaa tehokkaasti, mikäli suojattavat kohteet ja näiden käyttötarkoitus ja toimintaympäristö tunnetaan riittävän hyvin. Havainnointikyvyn toteuttamiseksi on olemassa useita erilaisia teknisiä ratkaisuja, mutta pelkästään teknisiin ratkaisuihin tukeutuminen ei riitä, vaan prosessit ja toimintamallit havaittujen poikkeamien käsittelyyn ja korjaamiseen on oltava olemassa. Digitaalisen turvallisuuden havainnoinnin tukena toimii myös käyttäjien tekemät ilmoitukset. Siksi onkin oleellista, että organisaatiossa on toimintamalli ilmoitusten raportointiin ja vastaanottamiseen. Seuraavat kohdat opastavat rakentamaan havainnointikykyä suunnitelmallisesti siten, että toimintamallit ja valitut tekniset ratkaisut tukisivat toisiaan mahdollisimman hyvin. |

| Info | ||

|---|---|---|

| ||

Reagointi - Kuinka hallitsemme poikkeamia?Reagointivaiheen tavoitteena on, että organisaatiolla on kyvykkyys reagoida havaittuihin digitaalisen turvallisuuden poikkeamiin mahdollisimman nopeasti poikkeamanhallintaprosessin mukaisesti. Käytännössä tämä tarkoittaa poikkeamahallintaprosessin toteuttamista siten, että henkilökunta ja sidosryhmät tietävät tehtävänsä ja roolinsa reagointitoimenpiteissä, viestintä-, koordinaatio- ja raportointikäytännöt on määritelty ja digitaalisen turvallisuuden häiriötapahtumia hallitaan ja niiden vaikutusta lievennetään. Reagointi digitaalisen turvallisuuden poikkeamatilanteisiin tapahtuu useimmiten joko teknisin välinein havaitun tai käyttäjien ilmoittamien poikkeamien seurauksena. Reagoinnin osalta on tärkeää, että mahdollisia poikkeamatilanteita on pohdittu jo etukäteen ja niihin liittyvät suunnitelmat viestinnästä, palautumisesta ja jatkuvuudesta on ajan tasalla sekä tarpeellisten henkilöiden tiedossa. Yhtenä osana poikkeamatilanteisiin reagointia on tilanteen analysointi ja poikkeamaan johtaneiden syiden selvittäminen sekä tarvittavien korjaustoimenpiteiden tekeminen. Poikkeamatilanteisiin reagointia on suositeltavaa harjoitella säännöllisin väliajoin joko järjestämällä sisäisiä ja kohdennettuja harjoituksia tai osallistumalla ulkopuolisen tahon järjestämään harjoitukseen. |

| Info | ||

|---|---|---|

| ||

Palautuminen - Kuinka pystymme jatkamaan toimintaamme?Palautumisvaiheen tavoitteena on, että organisaatiolla on kyvykkyys toipua digitaalisen turvallisuuden aiheuttamista häiriöstä takaisin normaaliin toimintatilaan. Käytännössä tämä tarkoittaa kriittisten suojattavien järjestelmien toipumissuunnitelmien luontia ja kehittämistä häiriötilanteista toipumisesta saatujen kokemusten perusteella sekä suunnitelmien tekoa mahdollisten digitaalisen turvallisuuden häiriöstä aiheutuvien mainehaittojen korjaamiseksi. Toiminnalliseen palautumiseen liittyvät toimenpiteet toimivat lisäksi syötteenä jatkuvalle parantamiselle, eli uusien vaatimusten, tarpeiden ja kyvykkyyksien tunnistamiselle (vaihe 1). |

...