Tavoitteet

|

Toimenpiteet tietojenkäsittely-ympäristöjen suojaukseen:

Huom! | TASO 1 > TASO 2 |

|---|---|

Toimenpiteet on jaoteltu kahdelle tasolle siten, että perustason toimenpiteet toimivat pohjana edistyneemmän tason toimenpiteille. TASO 1: Perustason kyvykkyydet TASO 2: Edistyneemmät kyvykkyydet |

S19: Informaatioteknologian sekä tuotantoverkkojen ja -järjestelmien peruskonfiguraatio ja turvallisuusperiaatteet luodaan ja ylläpidetään TASO 1 |

1. | Määrittele periaatteet ja vaatimukset IT- ja OT-ympäristöjen digitaaliselle turvallisuudelle (esim. OT-verkot eivät näy julkiseen verkkoon). |

2. | Määrittele IT/OT-ympäristöjen ja -järjestelmien peruskonfiguraatio ja kovennuskäytännöt vähimmäistoiminnallisuuden periaatteen mukaisesti (esim. tarpeettomien porttien, protokollien ja palveluiden käytöstä poisto). |

3. | Ylläpidä edellä mainittua konfiguraatiotietoa. |

4. | Katso myös tietoturvallisuuden vähimmäisvaatimukset Tiedonhallintalautakunnan suosituskokoelmasta tiettyjen tietoturvallisuussäännösten soveltamisesta (Kappale 2: Tietoturvallisuuden vähimmäisvaatimukset). |

Linkit johtavat ulkoisille sivustoille. |

|

IT, INFORMATION TECHNOLOGY

OT, OPERATIONAL TECHNOLOGY

|

S20: Kriittisten tietojenkäsittely-ympäristöjen ja -palveluiden saatavuus varmistetaan TASO 1 |

1. | Määrittele kriittisen kohteiden saatavuus- ja kapasiteettivaatimukset ja ota ne huomioon kumppanisopimuksissa. |

2. | Toteuta tietojenkäsittelypalvelut tai vaadi ne toteutettavaksi saatavuus- ja kapasiteettivaatimusten mukaisesti (esim. vikasietoisuus, kuormantasaus). |

3. | Hyödynnä skaalautuvia pilvipalveluita silloin kuin mahdollista. |

4. | Valvo ja testaa saatavuus- ja kapasiteettivaatimusten toteutumista ja kapasiteetin riittävyyttä. |

5. | Tutustu myös Tiedonhalllintalautakunnan suositus tiettyjen tietoturvallisuussäännösten soveltamisesta (Kappale 7: Vikasietoisuus ja toiminnallinen käytettävyys ja Kappale 11: Tietoaineistojen turvallisuuden varmistaminen). |

Linkit johtavat ulkoisille sivustoille. |

|

S21: Tietoverkot ja niiden eheys on suojattu TASO 1 |

1. | Tunnista loogisesti eriytettävät tietoverkot niiden kriittisyyden mukaan ja varmista, että ne on eriytetty toisistaan (esim. toimistoverkko, vierailijaverkko, automaatioverkko). |

2. | Yksilöi ja sisällytä kriittisten verkkopalvelujen turvamekanismit, palvelutasot ja hallintavaatimukset osaksi verkkopalvelusopimuksia riippumatta siitä, tuotetaanko näitä palveluja organisaation sisällä vai ovatko ne ulkoistettu. |

3. | Toteuta tai vaadi toteutettavaksi viestintä- ja ohjausverkkojen tarvittavat suojausmekanismit (esim. verkkojen eriyttäminen). |

4. | Varmista teknisillä tietoturvatesteillä, että verkon eheyskontrollit toimivat. |

Linkit johtavat ulkoisille sivustoille. |

|

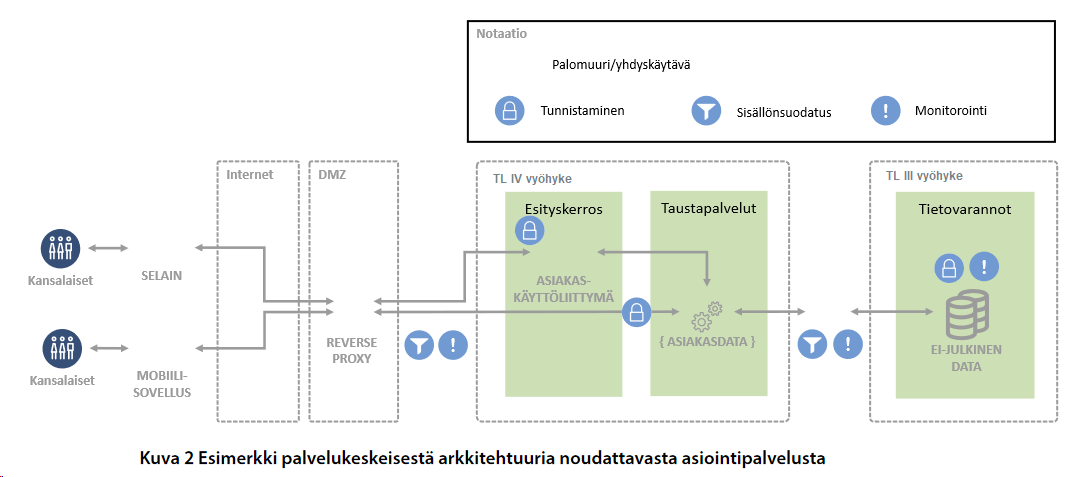

Esimerkki: Tietoverkkojen segmentointi Tietoverkkojen segmentoinnilla voidaan eristää tehokkaasti niin palvelun eri arkkitehtuurikerrokset toisistaan kuin itse palvelu siihen liitetyistä taustapalveluista, tukipalveluista ja muista asiointipalveluista. Alla kuvatussa esimerkkiratkaisussa palvelu on eristetty internetistä DMZ-vyöhykkeellä (Demilitarized Zone, demilitarisoitu vyöhyke). Asiointipalvelun käyttöympäristön tietoverkko on segmentoitu, ja palvelun komponentit on sijoiteltu suojaustarpeen mukaisiin vyöhykkeisiin. Vyöhykkeiden välinen tiedonsiirto on kontrolloitu palomuurein tai yhdyskäytäväratkaisuin. (Ohje yhdyskäytäväratkaisujen suunnitteluperiaatteista ja ratkaisumalleista)

Lähde: Sähköisen asioinnin tietoturvallisuus -ohje (VAHTI 25/2017) |

S22: Eheyskontrolleja käytetään ohjelmistojen, laitteiden, laiteohjelmistojen ja tietojen eheyden tarkistamiseen TASO 1 |

1. | Varmista, että tietojenkäsittely-ympäristöjen haittaohjelmasuojaus on toteutettu ja ajan tasalla. |

2. | Määrittele menettelyt, joilla valvotaan ohjelmistojen ja laiteohjelmistojen asentamista etenkin tuotantokäytössä oleviin ympäristöihin. |

3. | Määrittele menettelyt, joilla valvotaan ja varmistetaan tietojen ja tietovarantojen eheys. |

4. | Varmista, että laitteiden asennus- huolto- ja ylläpitotoimenpiteet tehdään sovitun menettelyn mukaisesti, jotta laitteiden käytettävyys ja eheys voidaan varmistaa. |

5. | Varmista, että vain luvallisilla tahoilla on pääsy laitetiloihin ja pidä kirjaa laitetilojen kulunvalvonnasta. |

6. | Huomioi myös julkisissa tiloissa olevat laitteet ja niiden eheyskontrollit. |

Linkit johtavat ulkoisille sivustoille. |

|

S23: Kontrollit tiedon luottamuksellisuuden varmistamiseksi on toteutettu suhteessa tunnistettuihin riskeihin TASO 2 |

1. | Tunnista tietovuotoihin riskialttiit kohteet ja käsittele niiden hallintakontrollit osana tietoturvariskienhallintaa. |

2. | Toteuta hallintakontrollit ja testaa niiden toimivuus. |

Linkit johtavat ulkoisille sivustoille. |

|

Esimerkkejä: Tiedon luottamuksellisuuden varmistamiskontrolleista: Tietojen käyttöoikeusluettelot

Määrittele tiedonhallintaprosessi

Tuhoa tiedot turvallisesti

Salaa tiedot loppukäyttäjälaitteissa

Salaa luottamukselliset tiedot siirrettäessä

Salaa luottamukselliset tiedot tallennettaessa

Eriytä tietojen käsittely ja tallennus tiedon luokittelun mukaisesti

Ota käyttöön tietojen häviämisen estoratkaisu

|